De nieuwe Arena versie van de CrySiS/Dharma ransomware is een van de ransomware soorten die je niet wilt tegenkomen. Het is goed gebouwd en niet gratis te decoderen.

Terwijl nogal wat recente ransomware strengen je flink afschrikken maar eigenlijk niets doen, is de Arena editie van CrySiS echt venijnig. Net zoals zijn voorganger Cesar gebruikt deze soort onverbeterlijke RSA- en AES-cryptografische algoritmes, zodat het decoderen van gegevens zonder hun toestemming echt onmogelijk is. Elke nieuwe soort in deze reeks heeft unieke indicatoren van hoe ze te werk gaan, waaronder de extensie die is gekoppeld aan vergrendelde bestanden maar ook bijvoorbeeld berichten die worden verzonden over het losgeld. Deze bijzondere nieuwe versie voegt de .id- [random]. [Chivas@aolonline.top].arena extensie toe aan de bestanden van de slachtoffers. Voor het losgeld gedeelte is er een slachtoffer-ID dat uit acht hexadecimale tekens bestaat nodig. Bij deze variant wordt meestal het bovenstaande e-mailadres vermeld, hoewel dit ook kan variëren. Verschillende affiliates gebruiken verschillende contactgegevens, wat ook de variabiliteit verklaart.

Een paar andere e-mail strengen die al geassocieerd zijn met de Arena versie van CrySiS/Dharma zijn btc2017@india.com, black.mirror@qq.com, m.heisenberg@aol.com, macgregor@aolonline.top, sindragosa@bigmir.net, sir.dragcsa @bigmir.net, mandanos@foxmail.com en gladius_rectus@aol.com. Uiteindelijk zal een willekeurig bestand met de naam Ocean.bmp door middel van een adres dat vergelijkbaar is met iets dergelijks als Ocean.bmp.id-ACFA91E4.[Chivas@aolonline.top].arena je computer binnendringen. Vanzelfsprekend kan, door slinkse en gemene mix van symmetrische en asymmetrische crypto-standaarden, geen van deze bestanden worden geopend of gedecodeerd.

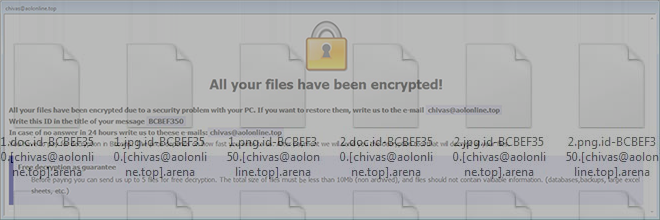

Zodra de getroffen gebruiker zich begint te realiseren dat er iets mis is met zijn gegevens, toont het Arena-virus een venster, dat een losgeldbericht met Info.hta bevat. Daarnaast verspreidt FILES ENCRYPTED.txt documenten op het bureaublad. De inhoud van deze twee is verschillend en de HTA-editie is veel groter.

Volgens de losgeldberichten dient de geïnfecteerde gebruiker een e-mail te sturen naar chivas@aolonline.top of naar een ander adres dat wordt aangegeven. De titel van dat bericht moet het unieke slachtoffers-ID bevatten, zodat de oplichters precies kunnen uitzoeken welke private RSA-sleutel er in dit geval van toepassing is. De oplichters bieden de gebruiker ook de mogelijkheid om maximaal 5 bestanden gratis te herstellen. Deze moeten kleiner dan 10 MB zijn, mogen niet worden gearchiveerd en mogen ook geen waardevolle informatie bevatten. Naar aanleiding van het bericht sturen de daders de grootte van de losgeldsom en de Bitcoin Wallet op om het bedrag te kunnen voldoen. Het bedrag varieert van 0,5 tot 1 BTC.

In tegenstelling tot de meeste ransomware soorten die spam bevatten, maakt de Arena-soort gebruik van RDP. De aanvallers misbruiken op afstand desktopdiensten om zo een plek op de computer te veroveren van waaruit ze hun kwaadaardige plan ten uitvoer kunnen brengen. Eenmaal binnen probeert het virus schaduwkopieën van de bestanden van de gebruiker te verwijderen en scant het de harde schijf en andere gebruikers van het netwerk op persoonlijke gegevens. Hoe de aanval verder in zijn werk gaat, is hierboven al beschreven – Arena versleutelt de opgespoorde informatie, wijzigt de bestandsnamen en genereert berichten waarin om losgeld wordt gevraagd. Om je van het virus te kunnen ontdoen en om bestanden opnieuw te kunnen installeren, moet je onderstaande tips volgen.

De uitroeiing van deze ransomware kan efficiënt worden bereikt met behulp van betrouwbare beveiligingssoftware. Je vasthouden aan de automatische opschoningstechniek zorgt ervoor dat alle onderdelen van de infectie grondig weggevaagd worden uit je systeem.

Mogelijkheid 1: Gebruik software om bestanden te herstellen

Het is belangrijk om te weten dat het Arena ransomware kopieën van je bestanden creëert en deze versleutelt. In de tussentijd worden de oorspronkelijke bestanden verwijderd. Er zijn applicaties die de verwijderde data kunnen herstellen. Je kunt voor dit doel gebruikmaken van tools zoals Data Recovery Pro. De nieuwste versie van de ransomware in kwestie heeft bij een aantal overschrijvingen de neiging om veilig verwijderen toe te passen, maar deze methode is in ieder geval het proberen waard.

Mogelijkheid 2: Maak gebruik van back-ups

Eerst en vooral, is dit een geweldige manier van het herstellen van je bestanden. Het is echter alleen van toepassing als je al een back-up van de informatie had opgeslagen op je computer. Als dat zo is, laat het dan niet na om te profiteren van je voorbedachtheid.

Mogelijkheid 3: Gebruik Schaduwvolumekopieën

In het geval dat je het nog niet wist, het besturingssysteem creëert zogenaamde Shadow Volume Copies van elk bestand zolang de Systeemherstel-functie op de computer is geactiveerd. Omdat er herstelpunten worden gemaakt op bepaalde tijdstippen, zullen er ook momentopnamen van bestanden worden gegenereerd. Onthoud wel dat deze methode niet zal zorgen voor het herstel van de nieuwste versies van je bestanden. Maar tocht is het zeker de moeite waard om het te proberen. Deze oplossing is op twee manieren uitvoerbaar: handmatig en door gebruik te maken van een automatische oplossing. Laten we eerst eens een kijkje nemen bij het handmatige proces nemen.

Het dialoogvenster Eigenschappen voor willekeurige bestanden bevat een tabblad genaamd Vorige versies. Dat is waar de back-up-versies worden weergegeven en kunnen worden verhaald. Selecteer het laatste item en klik op Kopiëren als je wenst om het object te herstellen naar een nieuwe locatie die je kunt opgeven. Als je op de Terugzetten knop drukt zal het item worden hersteld naar de oorspronkelijke locatie.

Het bovenstaande proces kan worden geautomatiseerd met een tool genaamd ShadowExplorer. Het doet in principe hetzelfde (ophalen kopieën schaduwvolume), maar dan op een gemakkelijke manier. Download en installeer de applicatie dus, start het op en blader naar bestanden en mappen van vorige versies die u wilt herstellen. Om de klus af te maken, klik met de rechtermuisknop op één van de vermeldingen en selecteer de functie Export.

Nogmaals, de verwijdering van ransomware alleen zal niet leiden tot het ontcijferen van je persoonlijke bestanden. De herstelmethoden, die hierboven beschreven zijn, kunnen wel of niet werken, maar de ransomware zelf behoort niet thuis in jouw computer. Het komt overigens vaak in combinatie met andere malware en daarom is het zeker zinvol om herhaaldelijk het systeem met automatische beveiligingssoftware te scannen, om ervoor te zorgen dat er geen schadelijke overblijfselen van dit virus en de bijbehorende bedreigingen worden achtergelaten in het Windows-register en op andere locaties.