Ontdek welke kwaadaardige software achter de Files_encrypted-read_me documenten schuilt en hoe je deze aan de hand van een probleemoplossingsprocedure van je PC kunt verwijderen.

Tegenwoordig merkt men steeds vaker een reeks gelijktijdige gebeurtenissen op die een kritisch beveiligingsprobleem op bepaalde workstations blootlegt. De opkomst van deze zogenaamde Files_encrypted-read_me documenten in HTML en TXT-formaten op de desktop van de gebruiker doet zich voor terwijl alle persoonlijke bestanden op de harde schijf ontoegankelijk worden. Hoe komt het dat deze ogenschijnlijk verschillende zaken toch met elkaar verbonden kunnen worden? Hetgeen deze twee gebeurtenissen met elkaar linkt is iets wat we ook wel ‘ransomware’ noemen, in dit geval specifiek Locky. Dit is technisch gezien een computervirus in de vorm van een Trojaans Paard dat de bestanden van de gebruiker versleuteld, volgens een lijst van de meest populaire extensies op de markt, waaronder DOCX, XLSX, JPG en nog vele anderen.

Volgens de informatie die je in het Files_encrypted-read_me-document kunt terugvinden, kan je alleen opnieuw toegang verkrijgen tot je bestanden indien je een bepaalde som betaalt aan Locky. Met andere woorden: een bende criminelen verwacht dat je een som ‘losgeld’ aan hun betaalt voordat je opnieuw aan je bestanden kan. Die betaling gebeurt met bitcoins, een virtuele munteenheid die ervoor zorgt dat de makers achter de software anoniem kunnen blijven en dus uit de handen van het gerecht vallen. Momenteel moet je ongeveer €200, ofwel 0.5 BTC, neerleggen om de private versleutelcode te ontvangen. Deze maakt deel uit van een publiek-private sleutel die gebruikt wordt om de gegevens te coderen volgens de RSA-2048 standaard. Een bijkomend probleem is het feit dat Locky zowel de inhoud van de bestanden alsook de naam/titel van het bestand wijzigt, waardoor het moeilijk wordt om na te gaan wat nu precies waar op de harde schijf staat.

Gebruikers die toegeven aan de eisen van de ransome-makers en de instructies volgen, komen terecht op hun eigen “persoonlijke pagina” die ze via één van 5 Tor-gateways kunnen bereiken. Al van deze varianten kan men terugvinden in de Files_encrypted-read_me-instructies. Deze zogenaamde Onion Router-methode zorgt er daarnaast voor dat de criminelen achter de software hun identiteit nog beter geheim kunnen houden en anoniem in interactie kunnen treden met de slachtoffers. En dat is dan ook de reden waarom de makers van de software nog steeds niet gevat zijn en nu en dan met een update voor hun Trojan Horse op de proppen komen.

In tegenstelling tot voorgaande versies van het virus, beschikken de fraudeurs nu over een gediversifieerd distributienetwerk dat bestaat uit twee factors: enerzijds worden slachtoffers besmet door het virus aan de hand van phishing-emails, en aan de andere kant wordt er ook gebruik gemaakt van exploitkits zoals Angler en Nuclear. Echter blijft phishing nog steeds de grootste boosdoener. Gebruikers ontvangen een e-mail met ZIP-archieven die zogezegd het curriculum vitae van een jobzoeker bevatten. Dit sociaal gegeven zorgt ervoor dat de lezer zich voelt aangetrokken om het archief te openen uit nieuwsgierigheid. Eenmaal de archieven geopend worden, wordt de kwaadaardige software onmiddellijk op je computer losgelaten en begint Locky je harde schijf en andere opslagmediums te scannen naar geschikte bestanden. De software versleuteld je data en voegt het Files_encrypted-read_me document toe aan je bureaublad en alle mappen waar bestanden werden versleuteld.

Echter moet je, voordat je toegeeft aan de eisen van de fraudeurs, eerst de onderstaande opties uitproberen. Het is dan ook mogelijk om in sommige gevallen het kwaad ongedaan te maken en je bestanden opnieuw vrij te geven. Waar wacht je nog op? Probeer de volgende stappen:

De versleuteling van dit Trojaans Paard kraken is eerder science fiction dan realistisch. Daarom bestaan er slechts twee benaderingen tot dit probleem: oftewel betaal je het vereiste geld, wat natuurlijk geen optie is voor de meeste slachtoffers; oftewel maak je gebruik van bepaalde instrumenten die zich richten op de zwaktes van de ransomware. Klinkt goed? Dan moet je maar eens de onderstaande stappen gebruiken.

Back-ups als je heilige redding

Je hebt niet alleen erg vele geluk als je je belangrijkste bestanden gebackup hebt, maar ook verstandig en voorzichtig. Het is bovendien niet echt een taak die erg veel van je tijd in neemt – in feite bieden heel wat online providers al verschillende Cloud storage-oplossingen gratis aan, zodat iedere gebruiker zonder problemen hun belangrijkste data kan uploaden, zonder dat het hun een cent kost. Eenmaal je Locky verwijderd hebt, moet je alleen nog je bestanden opnieuw van de server afhalen en van een extern stuk hardware (zoals een HDD) als dat het geval is.

Herstel voorgaande versies van versleutelde bestanden

Van deze methode kan je enkel gebruik maken als de ransomware de schaduwkopieën van je harde schrijf nog niet verwijderd heeft op je PC. Dit is een feature van Windows die automatisch herstelpunten maakt op je computer en bepaalde data back-upt indien er ooit iets mis zou lopen. Sommige cryptosoftware zijn geprogrammeerd om deze functie uit te schakelen, maar sommige gebruikers hebben eerder gemeld dat dat op de een of andere manier niet gelukt is. Dit kan je op twee manieren nagaan: via het Eigenschappen-menu van ieder bestand of aan de hand van een open-source tool genaamd Shadow Explorer. We raden je aan om deze software te gebruiken, aangezien deze het hele proces automatiseert en dus niet alleen sneller maar ook gemakkelijker maakt. Installeer simpelweg de app en herstel de voorgaande versies van je versleutelde bestanden.

Dataherstel-toolkit to the rescue!

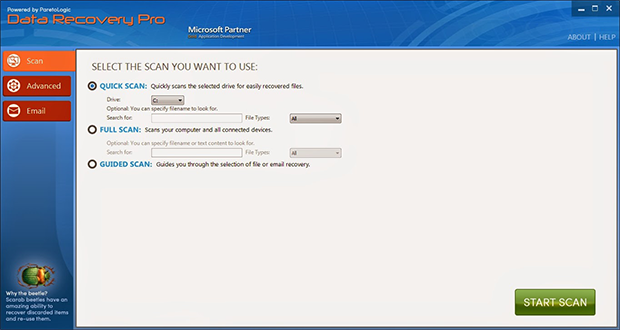

Sommige ransomware-programma’s staan er ook bekend voor om de originele bestanden na de versleuteling te verwijderen. Hoewel dit nogal negatief klinkt, kan je er soms je voordeel uit halen. Er bestaan namelijk applicaties die ontworpen zijn om gewiste informatie (al dan niet met opzet) kunnen herstellen. Zo bestaat er een tool genaamd Data Recovery Pro door ParetoLogic die in het geval van ransomware-aanvallen tenminste de meest belangrijke data kan herstellen. Installeer simpelweg het programma, doe een scan en laat het zijn werk doen.

Na de feiten is het erg belangrijk om je computer te voorzien van anti-malwaresoftware om dergelijke situaties in de toekomst te vermijden of restbestanden/kopieën van de ransomware op te sporen. Zorg ervoor dat je good-to-go bent door een extra check-up te doen.